Ergebnisse der ICT-Security Audits

Die Ergebnisse des ICT-Security Audits werden in Form eines Reports zusammengefasst. Der Report ist wie eine Webseite aufgebaut und kann mit Hilfe eines aktuellen Webbrowsers betrachtet werden. Die Teilberichte sind untereinander verlinkt. Vom Allgemeinen kommen Sie per Link zu den Detailinformationen.

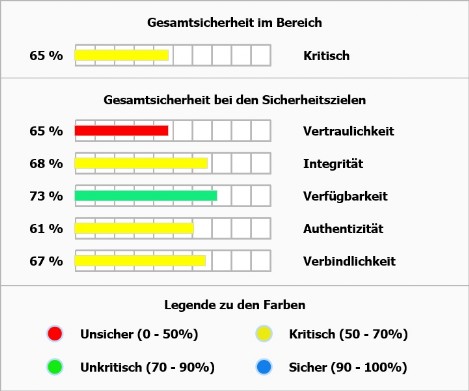

Die wichtigste Kennzahl für die ICT-Sicherheit ist der Sicherheitsstatus und zwar insgesamt für den untersuchten Auditbereich und speziell für jede geprüfte primäre Sicherheitsanforderung bzw. die Sicherheitsziele (Vertraulichkeit, Integrität, ...).

Bewertet wird das Restrisiko bei den vorhandenen Massnahmen im Hinblick auf die Sicherheit von Vertraulichkeit, Integrität, Verfügbarkeit, Authentizität und Verbindlichkeit ( = primäre Sicherheitsziele). Es ist möglich, z. B. Verfügbarkeit stärker zu gewichten als Vertraulichkeit. Die Festlegung erfolgt im Sicherheitsprofil.

Der Sicherheitsstatus ist ein Prozentwert und reicht von 0% (Unsicher) bis 100% (Sicher). Der Gesamtwert ist ein gewichteter Mittelwert aus den Einzelbewertungen bei den Sicherheitszielen.

Die Farben visualisieren das erreichte Sicherheitsniveau. Die Sicherheitsniveaus werden im Workshop in Form eines Wertebereichs für den Sicherheitsstatus festgelegt. Bei einem Sicherheitsstatus im Bereich von 70% bis unter 90% sind die noch vorhandenen Schwachstellen bei den Massnahmen als insgesamt Unkritisch ( = Grün) einzustufen.

EISA-Projekt ist ein Best-Practice Verfahren zur Durchführung von ICT-Security Audits zwecks Erreichung des IKT-Minimalstandards auf Basis IT-Grundschutz.

Unternehmen und Organisationen überprüfen auf wirtschaftliche Weise ihre Cyber Security Strategie. Geeignet für alle Branchen, Kommunen, Stadtwerke, Spitäler, Wasserwerke und Gasversorger. Ideal auch für KMU's.

Bestellung eines ICT-Security Audits

- Auf Wunsch erstellen wir Ihnen ein passgenaues schriftliches Angebot.

- Bei der weiteren Ausgestaltung der Inhalte und Leistungen stimmen wir uns gegenseitig ab.

Weitere Informationen ...

| ■ | Organisatorische ICT-Security Audits |

| ■ | Technische ICT-Security Audits |

| ■ | Physische ICT-Security Audits |

| ■ | Kombinierte ICT-Security Audits |

| ■ | Ergebnisse des ICT-Security Audits |

| ■ | Vorteile u. Nutzen der ICT-Security Audits |